Warum ist Transaktionssimulation nicht nur ein nettes Feature, sondern ein Sicherheitsmechanismus, den jede ernsthafte DeFi-Nutzerin in Deutschland verstehen sollte? Die Frage ist provokant, weil viele Wallet-Funktionen als kosmetische Verbesserungen wahrgenommen werden — doch Simulationen greifen tief in die Operationen von Signaturen, Gas und Berechtigungen ein. Wer die Mechanik begreift, verändert sein Risikomodell: Aus unsichtbaren Konstanten werden überprüfbare Variablen.

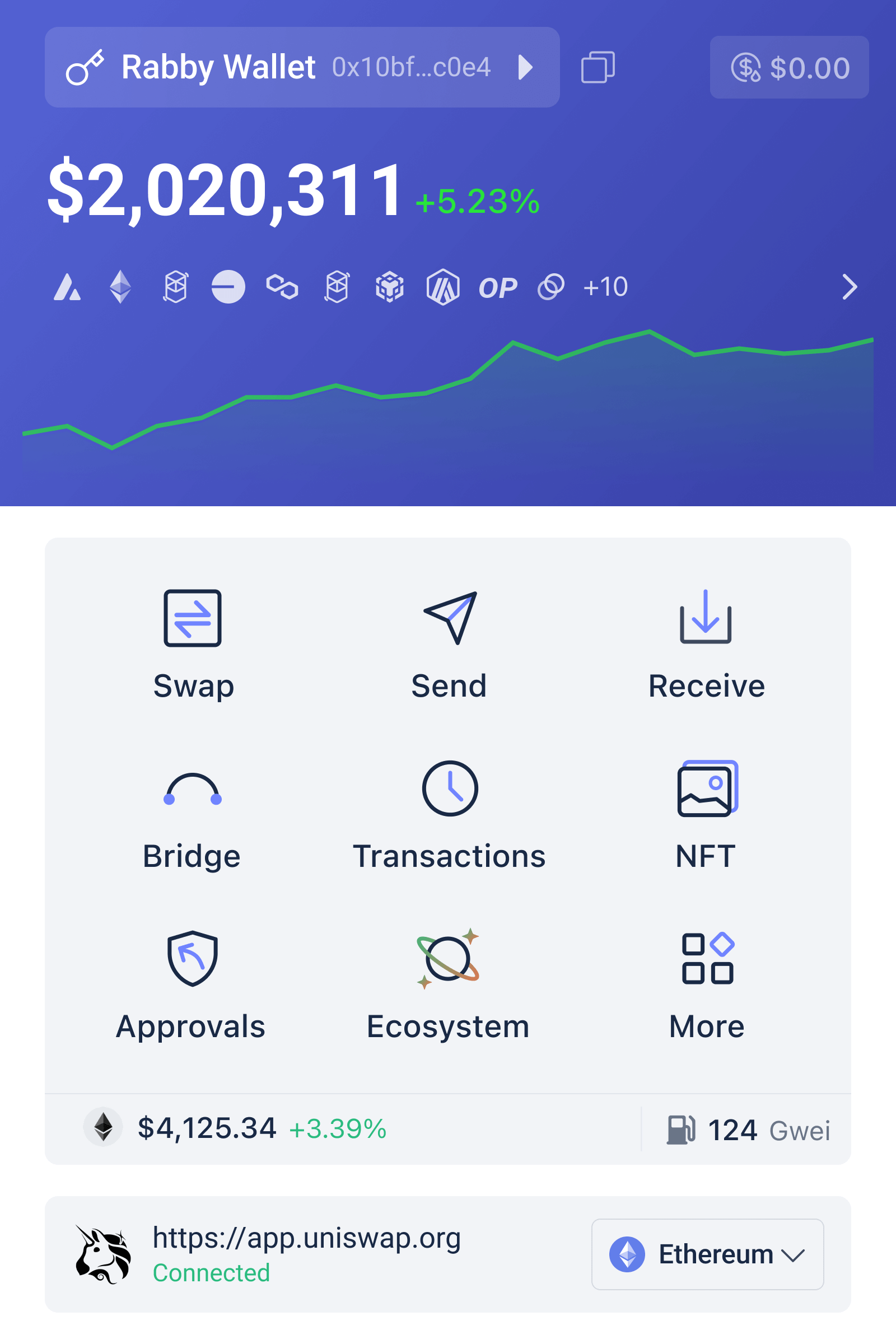

In diesem Text analysiere ich, wie ein Multi-Chain-Wallet wie Rabby die Angriffsflächen reduziert, welche Trade-offs bleiben und welche betrieblichen Disziplinen deutsche Nutzerinnen einführen sollten, um reale Verbesserungen der Sicherheit zu realisieren. Ziel ist kein Werbetext, sondern eine Mechanik- und Risikoanalyse: wie die Funktionen zusammenspielen, wo sie an ihre Grenzen stoßen und welche Entscheidungen für Nutzerinnen wirklich zählen.

Wie Transaktionssimulation wirkt: Mechanik statt Magie

Eine Transaktionssimulation führt die Transaktionsausführung gedanklich (oder in einer Testumgebung) vor dem Signieren aus und zeigt die erwarteten Folgen für Kontostände und Token-Berechtigungen an. Technisch bedeutet das: die Wallet rechnet die effektiven Token-Transfers, Gasverbräuche und resultierenden Token-Salden durch, ohne die Transaktion on-chain zu senden. Das erlaubt Nutzern, zu prüfen, ob der entstehende Zustand mit dem beabsichtigten Ziel übereinstimmt — zum Beispiel, ob ein Swap wirklich die gewollte Menge liefert oder ob ein vermeintlich harmloses Approve eine unlimitierte Freigabe darstellt.

Wichtig für das Sicherheitsverständnis: Simulationen sind ein Prüfschritt, kein Allheilmittel. Sie reduzieren Informationsasymmetrien zwischen Nutzerin und Smart Contract, indem sie die “Vorher-Nachher”-Ansicht liefern. Das schließt aber nicht automatisch feindliche oder manipulierte Verträge aus — die Simulation zeigt, was passiert, wenn der Vertrag so funktioniert, wie er aktuell kodiert ist. Eine versteckte Funktion oder ein späterer Upgrade-Pfad des Contracts bleibt außerhalb der Momentaufnahme.

Rabbys Architektur: Zusammenspiel von Unabhängigkeit, Open Source und lokaler Schlüsselhoheit

Rabby kombiniert mehrere Mechanismen, die für das Risikomodell relevant sind. Erstens: die Wallet ist non-custodial und speichert Private Keys lokal. Das reduziert das zentrale Gegenparteirisiko (kein Server hält deine Schlüssel), verschiebt aber Verantwortung klar auf die Endnutzerin: Geräte- und Backup-Hygiene sind jetzt kritische Sicherheitsfaktoren.

Zweitens: Rabby tritt als unabhängiger Prüfer auf — die Software ändert oder erstellt keine Transaktionen im Hintergrund. Diese Designentscheidung minimiert signifikant die Angriffsfläche, die durch serverseitige Manipulationen entsteht. Drittens: Open-Source unter MIT erlaubt unabhängige Audits durch die Community; das stärkt Vertrauen, erhöht aber nur dann Sicherheit, wenn die Community aktiv prüft und Ergebnisse öffentlich diskutiert werden.

Für die Praxis in Deutschland heißt das: die Kombination aus lokalen Schlüsseln, Open Source und unabhängiger Simulation ist eine robustere Basis als ein reines Browser-Plugin, das ohne Transparenz operiert. Trotzdem bleibt die Schwachstelle der Clientumgebung: kompromittierte Betriebssysteme, Browser-Extensions oder Phishing-Seiten können lokale Aktionen beeinflussen.

Wichtige Funktionen, die echte Risiken adressieren — und ihre Grenzen

Einige konkrete Features von Rabby sprechen typische DeFi-Angriffe direkt an:

– Integrierter Sicherheits-Scanner: Prüft Adressen, Verträge und typische Muster (Phishing-URLs, bekannte Hacks, Infinite Approvals). Das reduziert das Risiko, versehentlich schädliche Kontrakte zu signieren. Aber: Scanner erkennen nur bekannte Muster oder eindeutige Heuristiken. Neue Exploits oder komplexe ökonomische Angriffe bleiben oft unentdeckt.

– Swap-Aggregator: Scannt AMMs nach besten Routen, was Slippage reduziert und Front-Running-Risiken abmildern kann. Trade-off: Aggregate-Routing erhöht die Komplexität der zu simulierenden Transaktion; je mehr Pools durchlaufen werden, desto schwieriger ist es, alle Seiteneffekte vollständig vorherzusagen.

– Gas Account (Gebühren in Stablecoins): Erlaubt Zahlung von Gas in USDC über mehrere Chains. Das ist operational praktisch, aber führt zu zusätzlichen Abhängigkeiten von Cross-Chain-Routern und Bridges — neue Integrationspunkte, die eigene Sicherheitsprüfungen erfordern.

Multi-Chain-Sicherheit: Was 140+ EVMs bedeuten

Breite Chain-Unterstützung ist nützlich: Zugang zu günstigeren Gebühren, Layer-2s und spezialisierten Liquidity-Pools. Doch jede zusätzliche Chain erweitert die Angriffsfläche. Unterschiede in Konsensmechanismen, Validatoren, Bridge-Protokollen und Oracles bedeuten, dass eine Sicherheitsstrategie pro Chain nötig ist — ein Copy-Paste-Ansatz funktioniert nicht.

Bridges sind ein besonders kritischer Punkt. Rabby integriert Bridge-Protokolle wie LI.FI, was Komfort schafft, aber je nach Bridge-Design kann ein Exploit oder Betriebsfehler Mittel im Transit beeinträchtigen. Mechanisch sind Bridges oft der Ort, an dem Zentralisierung, komplexe Multi-sig-Setups oder temporäre Locked-Liquidity zusammenlaufen — und genau hier konzentrieren sich häufig Angriffe.

Hardware-Integration, Offline-Funktion und die Bedeutung von Trennung

Rabby unterstützt Hardware-Wallets (Ledger, Trezor, OneKey). Diese Kombination — lokale Schlüssel + externe Signatur — ist aus operativer Sicht die stärkste gegen Remote-Exfiltration: selbst wenn der Browser kompromittiert ist, kann er die private Signatur nicht auslesen. Trotzdem müssen Nutzerinnen beachten, dass UX-Reibungen entstehen (häufigeres Confirming), die manche dazu verleiten können, Sicherheits-Workflows zu umgehen.

Die Tatsache, dass Kernsignierfunktionen offline bleiben und Rabby-Serverausfälle die Signatur nicht verhindern, ist ein klares Sicherheitsplus. Es bedeutet aber auch, dass Features, die auf Serverdaten beruhen (z. B. Preisaggregation, Points-Belohnungen), temporär eingeschränkt sind — ein klassischer Verfügbarkeit/Integritäts-Trade-off.

Konkrete Entscheidungsheuristiken für deutsche DeFi-Nutzerinnen

Um Rabby oder ähnliche Multi-Chain-Wallets effektiv und sicher zu nutzen, empfehle ich drei pragmatische Heuristiken:

1) “Minimal Privilege” bei Approvals: Verwende zeitlich begrenzte oder volumenbegrenzte Approvals statt unendlicher Freigaben. Simulationen helfen, die Wirkung der Approvals zu verstehen. Wenn ein DEX einen unlimitierten Approve fordert, reduziert das deine Reaktionszeit im Falle eines Hacks drastisch.

2) “Segregate & Protect”: Trenne aktive Handelsmittel von Langzeitvermögen. Nutze ein Hardware-Wallet oder ein separates Browser-Profil für große Bestände. Rabby erleichtert Multi-Account-Management; nutze diese Möglichkeit, um Exposure zu begrenzen.

3) “Simulate, then Sign”: Gewöhne dir an, jede komplexe Transaktion mit der Simulation zu prüfen — besonders wenn mehrere Routen, Bridges oder Token-Wrappings involviert sind. Die Simulation ist kein Ersatz für Vertragsprüfung, aber ein schneller Filter gegen offensichtliche Abweichungen.

Wo Dinge noch unklar bleiben — Grenzen und offene Fragen

Einige wichtige Unsicherheitsfelder sind systemisch: die Qualität von On-Chain-Sicherheits-Scannern variiert, und es gibt keine Garantie, dass ein Scanner neue Angriffsmuster blitzschnell erkennt. Open Source erhöht Transparenz, aber nicht automatisch Prüfungstiefe: aktive Audits und Bug-Bounties sind notwendig, um tatsächliche Codequalität sicherzustellen.

Außerdem sind ökonomische Angriffe schwer zu simulieren: MEV (Miner/Maximal Extractable Value)-Strategien, Flash Loans oder komplexe Cross-Contract-Arbitragen können Simulationen verfälschen, weil sie von Marktbedingungen während der tatsächlichen On-Chain-Execution abhängen.

Was man in den kommenden Monaten beobachten sollte

Für deutsche Nutzerinnen sind zwei Signale relevant: erstens die Integration tieferer Hardware-Features in Browser-Workflows (z. B. kompaktere UX für Hardware-Confirmations), zweitens der Ausbau von Off-Chain-Simulationsstandards, die mehrere Akteure und Oracles einbeziehen. Wenn Wallets anfangen, standardisierte, auditable Simulation-Reports zu exportieren, wird das den Auditpfad und die Nachvollziehbarkeit für Anwenderinnen stark verbessern.

Ein weiteres Signal: die Adoption von gebührenbasierten Gas-Accounts in Stablecoins. Sollte dieses Modell weiterverbreitet werden, reduziert es ein praktisches Hindernis für Cross-Chain-Nutzung, erhöht aber die Abhängigkeit von Bridge- und Swap-Routern — ein neuer Risikofokus für Audits.

FAQ

Ist Rabby sicherer als MetaMask?

“Sicherer” ist relativ und hängt von deinem Bedrohungsmodell ab. Rabby bietet zusätzliche Prüfmechanismen (Simulation, integrierter Scanner, Gas Account, automatische Netzwerkerkennung) und stellt Signaturen lokal sicher. MetaMask hat eine breitere Nutzerbasis und eine lange Historie; Rabbys Architektur minimiert einige Angriffsflächen, aber echte Sicherheit entsteht durch Kombination von Hardware-Schutz, disziplinierter Nutzung und aktueller Software.

Kann die Transaktionssimulation Exploits verhindern?

Simulationen helfen, unerwartete Saldenänderungen, Slippage oder Infinite-Approval-Probleme sichtbar zu machen. Sie verhindern jedoch keine Exploits, die auf Off-Chain-Events, späteren Contract-Upgrades oder komplexen ökonomischen Manipulationen beruhen. Simulation ist ein Detektions- und Entscheidungswerkzeug, kein Allheilmittel.

Sollte ich Rabby mit einem Hardware-Wallet kombinieren?

Ja — für größere Bestände oder langfristige Positionen ist die Kombination aus Rabby (als Interface und Prüfer) und einem Hardware-Wallet (als Signator) aus Sicherheits- und Operationssicht empfehlenswert. Sie reduziert Remote-Exfiltrationsrisiken deutlich.

Welche Rolle spielt Open Source bei der Sicherheit?

Open Source erhöht Transparenz und erlaubt externe Prüfungen. Es ist jedoch kein Ersatz für aktive Audits, kontinuierliches Monitoring und Bug-Bounty-Programme. Nutzerinnen sollten Open Source als notwendige, aber nicht hinreichende Bedingung für Vertrauen betrachten.

Abschließend: Rabby bündelt viele sinnvolle Mechanismen — Transaktionssimulation, unabhängige Prüfung, lokale Schlüsselverwaltung, Hardware-Kompatibilität und Gas-Accounts — die zusammen das Sicherheitsprofil eines Multi-Chain-Workflows stärken. Der kritische Punkt für Nutzerinnen in Deutschland bleibt jedoch die operative Disziplin: vernünftige Approvals, Segmentierung von Vermögen und die Nutzung der Simulation als festen Bestandteil jeder komplexen Transaktion. Wer diese Mechaniken versteht und anwendet, verschiebt sein Risiko vom blinden Vertrauen hin zu überprüfbaren Zuständen.

Wenn Sie sich weiter praktisch mit der Wallet beschäftigen möchten, finden Sie hier mehr Informationen über die Installation und Funktionen von rabby.